Merhabalar! Bu yazıda, Hem Güvenlik Bilgi Olay Yönetimi (SIEM) hem de penetrasyon testi uygulamaları için ihtiyaç duyduğum Zafiyetli Active Directory (AD) laboratuvarını nasıl kuracağımı anlatacağım. Proje, Orange Cyberdefense tarafından geliştirilen “Game of Active Directory (GOAD)” adlı açık kaynaklı bir projeye dayanmaktadır. Bu projenin GitHub sayfası burada bulunmaktadır.

Projeyi incelediğimde, AD lab’ını doğrudan ESX üzerine kurmanın mümkün olmadığını fark ettim. Bu nedenle, bu yazıda adım adım bir rehber sunarak, önce sanal bir Ubuntu sunucusu kuracak ve ardından bu sunucu üzerinde gerekli ayarlamaları yaparak AD sunucularını vCenter’a taşıyacağım. Kurulum sürecinde, VMware Workstation Pro, Vagrant ve Ansible gibi araçları kullanarak, işlemleri tamamlayacağız.

Başlamadan önce, kurulum için ihtiyacımız olan kaynakları hazırlayacağız. Bu kapsamda, birincil sunucuya 8 CPU, 40 GB RAM ve 500 GB disk tahsis edilecek. Ardından, VMware Workstation Pro ve Vagrant gibi araçları sistemimize kurup, gerekli eklentileri ekleyeceğiz. Sonrasında, GOAD projesini GitHub üzerinden klonlayarak, sanal makinelerimizi ayağa kaldıracağız. En son olarak, Ansible kullanarak rolleri ve gerekli paketleri kurarak lab ortamını tamamlayacağız.

Hazırsanız, başlayalım!

"Akıllı insanlar her şeyden ve herkesten öğrenir, ortalama insanlar deneyimlerinden öğrenir, aptal insanlar zaten tüm cevaplara sahiptir."

GitHub – Orange-Cyberdefense/GOAD: game of active directory

game of active directory. Contribute to Orange-Cyberdefense/GOAD development by creating an account on GitHub.

github.com

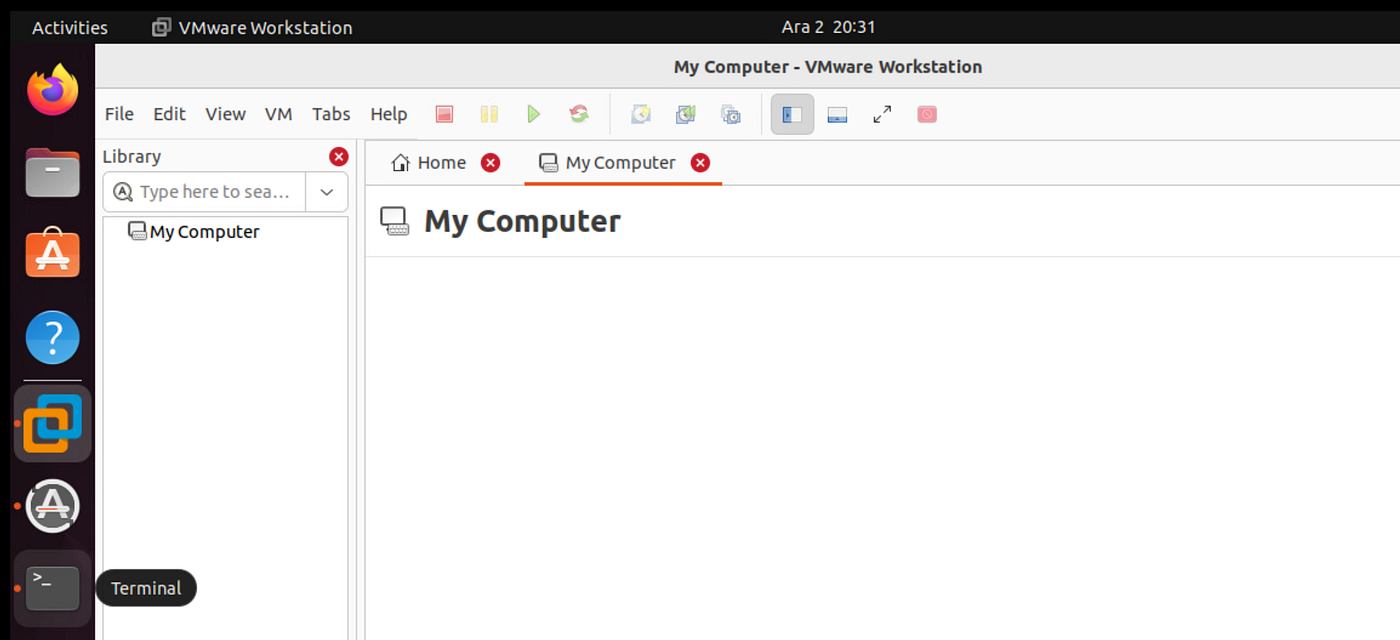

1- VMware workstation pro kurulumu yapalım

chmod a+x vmware.bundle

sudo ./vmware.bundle

2- Vagrant kurulumu

Vagrant vmware desktop eklentisini önce kurup sonra vagrantı kuruyoruz.

cd /tmp

wget https://releases.hashicorp.com/vagrant-vmware-utility/1.0.21/vagrant-vmware-utility_1.0.21_linux_amd64.zip

sudo mkdir -p /opt/vagrant-vmware-desktop/bin

sudo unzip -d /opt/vagrant-vmware-desktop/bin vagrant-vmware-utility_1.0.21_linux_amd64.zip

sudo /opt/vagrant-vmware-desktop/bin/vagrant-vmware-utility certificate generate

sudo /opt/vagrant-vmware-desktop/bin/vagrant-vmware-utility service install

wget -O- https://apt.releases.hashicorp.com/gpg | gpg --dearmor | sudo tee /usr/share/keyrings/hashicorp-archive-keyring.gpg

echo "deb [signed-by=/usr/share/keyrings/hashicorp-archive-keyring.gpg] https://apt.releases.hashicorp.com $(lsb_release -cs) main" | sudo tee /etc/apt/sources.list.d/hashicorp.list

sudo apt update && sudo apt install vagrant

vagrant plugin install vagrant-vmware-desktop

gem install winrm winrm-fs winrm-elevated3- Sunucuların ayağa kaldırılması

sudo apt install git

git clone [email protected]:Orange-Cyberdefense/GOAD.git

cd ad/GOAD/providers/vmware

sudo vagrant up

4- Ansible ile roller ve paketlerin kurulumu

sudo apt install python3-pip

pip install virtualenv .venv

cd ansible

virtualenv .venv

source .venv/bin/activate

python3 -m pip install --upgrade pip

python3 -m pip install ansible-core==2.12.6

python3 -m pip install pywinrm

ansible-galaxy install -r requirements.yml

ansible-playbook main.yml

Lab Ortamınızı Kurduktan Sonra

Eğer bu noktaya kadar takip ediyorsanız, şimdi AD lab ortamınızı başarıyla kurmuş olmalısınız. Ancak, işler burada bitmiyor! Şimdi sıra, bu zafiyetli ortamı kullanarak gerçek dünya güvenlik senaryolarını ve penetrasyon test uygulamalarını deneyimlemekte. İlerleyen yazılarımda, bu lab ortamını kullanarak SIEM sistemlerinin nasıl tepki verdiğini test edecek ve farklı güvenlik senaryolarını simüle edeceğiz. Şimdi, kurduğunuz sunucuları kurcalamanın keyfini çıkarın. 🙂